- Создание полноценного руководства по OSINT: как открывать скрытые тайны интернета

- Что такое OSINT и зачем он нужен?

- Важно помнить:

- Истоки и основные инструменты OSINT

- Ключевые инструменты для начинающих:

- Практическая структура руководства по OSINT

- Этап 1: определение целей и сбор предварительных данных

- Этап 2: применение техник поиска

- Этап 3: анализ полученных данных

- Практические советы по работе с OSINT

- Вопрос:

- Ответ:

- Расширенные возможности: автоматизация и развитие навыков

Создание полноценного руководства по OSINT: как открывать скрытые тайны интернета

В современном мире информационная безопасность и сбор данных становятся неотъемлемой частью профессиональной деятельности специалистов по разведке, журналистов, аналитиков и просто любознательных людей. Как же научиться эффективно использовать методы OSINT — открытых источников информации? В этой статье мы расскажем о том, как создать полное и структурированное руководство по OSINT, которое поможет вам систематизировать знания, понять ключевые инструменты и техники, а также научиться находить важную информацию в глобальной паутине.

Именно благодаря правильной подготовке и пониманию основ, вы сможете не только находить необходимые данные, но и интерпретировать их в контексте. Не важно, занимаетесь ли вы расследованиями, поиском информации о кандидатах, анализом конкурентов или личной безопасностью — умение эффективно собирать данные из открытых источников открывает перед вами огромные возможности.

Что такое OSINT и зачем он нужен?

OSINT (Open Source Intelligence) — это сбор, анализ и интерпретация информации, полученной из открытых источников, таких как социальные сети, форумы, новости, сайты, базы данных и другие публичные ресурсы. В отличие от секретных разведывательных методов, OSINT работает только с легально доступной информацией.

Зачем нужен OSINT? Вот основные причины его популярности:

- Расследование и журналистика, сбор данных для расследований, аналитических статей и репортажей.

- Безопасность и разведка — выявление потенциальных угроз, мониторинг виртуальной активности.

- Бизнес и конкуренция — анализ рынка, оценки конкурентов и выявление трендов.

- Личная безопасность — проверка собственных данных, защита от утечки информации.

Важно помнить:

OSINT, это не только поиск информации, но и умение правильно ее интерпретировать, выделять главное и формировать аналитическую картину.

Истоки и основные инструменты OSINT

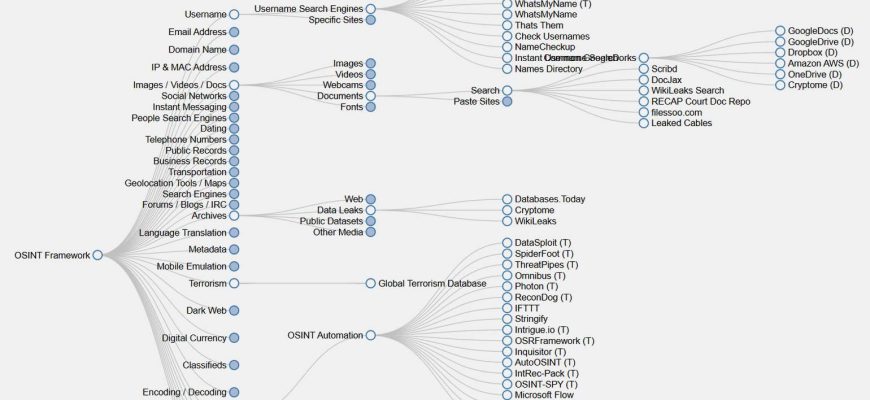

Исторически методы OSINT развиваются вместе с развитием интернета. Чем больше появляется публичных источников, тем шире инструментальный арсенал аналитика. Сегодня мы можем выделить несколько ключевых групп инструментов:

| Инструменты | Описание | Примеры | Где используются | Особенности |

|---|---|---|---|---|

| Поисковые системы | Базовые инструменты для поиска информации по ключевым словам | Google, Bing, Yandex | Общая разведка, поиск документов, сайтов | Использование операторов поиска |

| Социальные сети | Анализ поведения, профилей, сетевых связей | Facebook, VK, Twitter, LinkedIn | Криминалистика, реклама, проверки | Инструменты для поиска по профилям |

| Сервисы проверки доменов и IP | Поиск информации о владельцах, геолокации, связях | Whois, VirusTotal, Shodan | Кибербезопасность, анализ угроз | Автоматизированные API |

| Методики поиска по изображению | Анализ и проверка изображений | Google Images, TinEye | Фотодоказательства, поиск оригинала | Расширение возможностей поиска |

| Базы данных и публичные реестры | Проверка юридической информации, финансовых данных, судебных дел | Росреестр, Банк данных исполнительных производств | Юридическая и бизнес-аналитика | Часто требуют авторизации |

Ключевые инструменты для начинающих:

- Google Dorks — специальные поисковые запросы для получения скрытой информации

- Maltego — визуальный анализ связей между объектами

- OSINT Framework — коллекция ссылок и инструментов

- Shodan — поиск подключенных устройств в интернет-пространстве

Практическая структура руководства по OSINT

Создание полноценного руководства по OSINT предполагает систематизацию и пошаговое описание процессов. Для этого мы предлагаем следующую структуру:

- Вводный раздел: что такое OSINT, область применения и базовые принципы.

- Подготовительный этап: сбор предварительных данных, определение целей и задач.

- Инструментарий и ресурсы: подбор методов и инструментов, обзор популярных сервисов.

- Практические методы поиска: работа с поисковиками, соцсетями, базами и др.

- Анализ и интерпретация данных: создание аналитических отчетов, выявление связей и закономерностей.

- Этика и юридические ограничения: соблюдение законодательства при сборе информации.

- Практические примеры и кейсы: разбор реальных сценариев поиска информации.

- Обновление и развитие навыков: обучение, курсы, новые инструменты.

Этап 1: определение целей и сбор предварительных данных

Перед началом любой разведки важно чётко определить, что именно нужно найти. Это может быть информация о человеке, компании, событии или объекте. После этого формируем список ключевых слов, операторов поиска, дополнительных критериев. Также важно понять, какие источники наиболее вероятно содержат нужные сведения.

Этап 2: применение техник поиска

Здесь мы используем различные инструменты:

- Расширенные поисковые запросы — использование операторов Google: site:, filetype:, inurl:, intitle:

- Работа с социальными сетями — мониторинг профилей, публикаций, комментариев

- Использование специальных сервисов — Shodan для поиска подключенных устройств, Whois для получения информации о доменах.

Этап 3: анализ полученных данных

После сбора информации необходимо структурировать ее, выявлять связи, проверять источники на достоверность. Для этого удобно использовать визуализаторы связей, таблицы и аналитические отчеты. Также важно помнить о необходимости сохранения первичных данных для дальнейшего анализа.

Практические советы по работе с OSINT

Чтобы стать успешным специалистом в области OSINT, необходимо постоянно обучаться, быть внимательным к деталям и придерживаться этических норм. Вот несколько ключевых советов:

- Не верьте всему сразу: перепроверяйте источники информации.

- Используйте разные инструменты: комбинируйте поисковики, базы данных, социальные сети.

- Обращайте внимание на метаданные изображений и файлов.

- Автоматизация: применяйте скрипты и API для ускорения поиска.

- Документируйте каждое действие: ведите учет собранных данных и выводов.

Вопрос:

Как можно защитить личные данные при использовании OSINT метода?

Ответ:

Защита личных данных при работе с OSINT включает в себя ограничение публичного доступа к своим профилям и информации, использование приватных настроек в социальных сетях, регулярный мониторинг своих данных в интернете, использование VPN и анонимизирующих сервисов. Также важно быть внимательным к тому, какую информацию вы публикуете, избегать раскрытия слишком много личных деталей, и регулярно проверять, какая информация о вас доступна в публичных источниках.

Расширенные возможности: автоматизация и развитие навыков

Современные технологии позволяют автоматизировать сбор данных, что существенно ускоряет процесс и повышает эффективность. Использование скриптов на Python, автоматизированных платформ и интеграционных сервиса позволяют мониторить множество источников в реальном времени.

Обучение новым техникам, участие в конференциях, чтение профильной литературы и обмен опытом с сообществами — важные шаги для профессионального роста в области OSINT. Также важно следить за развитием новых инструментов, расширять свои навыки анализа и интерпретации фактов.

Создание полноценного руководства по OSINT — это прежде всего путь постоянного обучения, практики и развития. Начинайте с базовых методов работы, постепенно расширяйте инструментарий и углубляйте знания. Помните о необходимости этической ответственности и законности. Только так вы сможете не только эффективно находить информацию, но и использовать ее во благо.

Погружаясь в мир OSINT, мы откроем для себя невероятное огромное пространство знаний, где каждое новое открытие может стать важной частью нашего знания о мире. Не бойтесь экспериментировать, учиться новому и делиться своим опытом — так развивается настоящая практика аналитика и разведчика.

Подробнее

| a href=# | a href=# | a href=# | a href=# | a href=# |

| a href=# | a href=# | a href=# | a href=# | a href=# |

| a href=# | a href=# | a href=# | a href=# | a href=# |

| a href=# | a href=# | a href=# | a href=# | a href=# |

| a href=# | a href=# | a href=# | a href=# | a href=# |