- Проблемы работы с закрытыми системами: как преодолеть барьеры и добиться успеха

- Что такое закрытые системы и почему они становятся всё популярнее?

- Основные преимущества закрытых систем:

- Основные недостатки и вызовы:

- Проблема №1: Ограниченный доступ и низкая гибкость

- Личный опыт наших команд

- Ключевые решения для повышения гибкости и доступа:

- Проблема №2: Интеграция с внешними системами

- Наш практический совет:

- Этапы успешной интеграции:

- Проблема №3: Обеспечение безопасности при расширении системы

- Что помогает защититься:

- Практическая рекомендация:

- Вопрос:

- Ответ:

- Расширенные рекомендации и полезные ресурсы

Проблемы работы с закрытыми системами: как преодолеть барьеры и добиться успеха

В современном мире информационных технологий закрытые системы становятся все более популярными среди крупных корпораций и государственных структур. Но вместе с этим возникают множество вопросов и сложностей, связанных с их использованием. В этой статье мы расскажем о ключевых проблемах при работе с такими системами, поделимся личным опытом и предложим эффективные пути их преодоления. Наш путь — это путь поиска решений, которые помогают повысить эффективность работы, обеспечить безопасность и сохранить гибкость в условиях ограниченного доступа.

Что такое закрытые системы и почему они становятся всё популярнее?

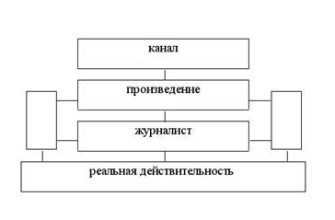

Закрытые системы — это информационные системы, доступ к которым строго ограничен. Их использует большинство крупных организаций для защиты данных, обеспечения безопасности и соблюдения нормативных требований. В отличие от открытых систем, они предполагают, что внутренняя структура и механизмы работы не разглашаются посторонним лицам, а обмен информацией происходит по строго установленным протоколам и каналам.

Популярность закрытых систем объясняется их высокой безопасностью, устойчивостью к внешним угрозам и возможностью контролировать доступ. Однако именно эта закрытость создаёт ряд проблем, связанных с интеграцией, гибкостью и масштабируемостью.

Основные преимущества закрытых систем:

- Безопасность данных за счёт ограниченного доступа и шифрования.

- Контроль над внутренними процессами и настройками.

- Защита от внешних угроз и снижения риска утечки информации.

- Соответствие нормативным требованиям.

Основные недостатки и вызовы:

- Сложности интеграции с другими системами, особенно открытыми.

- Ограниченная гибкость в настройке и обновлении.

- Высокие затраты на поддержание и развитие.

- Долгое время внедрения новых решений.

Проблема №1: Ограниченный доступ и низкая гибкость

Одним из самых часто встречающихся вопросов при работе с закрытыми системами является ограниченный доступ к функционалу и данным. Это связано с высокой целью, обеспечить безопасность, но зачастую это вредит эффективности работы команды.

Когда доступ к внутренним ресурсам ограничен, сотрудники не могут своевременно получать необходимые данные или подключать новые модули, что тормозит процессы и увеличивает риск ошибок. Именно поэтому в некоторых ситуациях возникает необходимость поиска компромисса между безопасностью и удобством для пользователей.

Личный опыт наших команд

На собственном опыте мы столкнулись с проблемой, когда сотрудники не могли самостоятельно настраивать интеграцию внешних приложений с внутренней системой без долгих согласований. Решение оказалось простым — внедрение защищённых API-интерфейсов с ограниченными правами, позволяющих безопасно обмениваться необходимыми данными без раскрытия всей системы.

Ключевые решения для повышения гибкости и доступа:

- Использование API для ограниченного доступа к функционалу.

- Настройка ролей и прав пользователей для повышения уровня контроля.

- Внедрение мостов и шлюзов между внутренними и внешними системами.

Проблема №2: Интеграция с внешними системами

Интеграция является одной из самых сложных задач при работе с закрытыми системами. Часто внутренние платформы не имеют открытых протоколов или документации, что усложняет подключение сторонних решений или обмен данными с внешними поставщиками.

В результате могут возникнуть задержки, дополнительные затраты и риски безопасности. Особенно важно правильно технически подготовить систему и обеспечить безопасность при интеграции.

Наш практический совет:

Создавайте виртуальные публичные интерфейсы — шлюзы, через которые происходит обмен данными. Такой подход помогает изолировать внутренние процессы и уменьшить риски внешних угроз, одновременно обеспечивая взаимодействие.

Этапы успешной интеграции:

- Анализ требований обеих систем.

- Подготовка документации и протоколов взаимодействия.

- Разработка безопасных шлюзов.

- Тестирование и контроль безопасности.

- Постоянный мониторинг и обновление.

| Этап | Задачи | Инструменты | Результат |

|---|---|---|---|

| Анализ | Определить точки взаимодействия | Диаграммы потоков, требования безопасности | Чёткое понимание интеграционных потоков |

| Проектирование | Создать протоколы и интерфейсы | API, REST, SOAP | Стандартизированные интерфейсы |

| Реализация | Внедрение шлюзов и тестирование | Модули безопасности, тестовые среды | Безопасное взаимодействие |

| Обеспечение поддержки | Мониторинг и регулярные обновления | Системы мониторинга и логирования | Высокая надёжность и безопасность |

Проблема №3: Обеспечение безопасности при расширении системы

Работа с закрытыми системами предполагает высокие требования к безопасности. Однако при расширении возможностей системы или внедрении новых модулей появляется риск уязвимостей и утечки данных. Особенно опасно использование сторонних решений без должного контроля.

Несвоевременные обновления, слабые протоколы шифрования или неправильная настройка прав доступа могут привести к серьёзным последствиям. Поэтому важно не только соблюдать стандарты безопасности, но и внедрять систему постоянного контроля и анализа.

Что помогает защититься:

- Регулярное обновление программного обеспечения.

- Настройка многоуровневых прав доступа.

- Использование системы обнаружения угроз и мониторинга.

- Обучение сотрудников правилам информационной безопасности.

Практическая рекомендация:

Внедряйте автоматические системы реагирования на инциденты, а также регулярно проводите аудит безопасности. Это позволит своевременно выявлять и устранять уязвимости.

Работа с закрытыми системами — это постоянное балансирование между безопасностью и эффективностью. Весь наш опыт показывает, что ключ к успеху — правильно проектировать архитектуру, внедрять современные инструменты защиты и не бояться искать инновационные решения для интеграции и расширения функциональности.

Не стоит забывать, что каждая система уникальна, и подходы к её развитию должны быть гибкими и адаптивными. Только так можно преодолеть все сложности и использовать возможности закрытых систем по максимуму.

Вопрос:

Можно ли полностью защититься от всех проблем при работе с закрытыми системами?

Ответ:

К сожалению, абсолютной защиты достичь очень сложно, но благодаря правильным стратегиям безопасности, своевременным обновлениям и правильной архитектуре можно значительно снизить риски и обеспечить надёжную работу системы.

Расширенные рекомендации и полезные ресурсы

Для тех, кто хочет углубиться в тему работы с закрытыми системами, рекомендуем обратить внимание на следующие возможности обучения и профессиональные ресурсы:

Подробнее

| Интеграция API в закрытые системы | Безопасность информационных систем | Обеспечение безопасности данных | Модели защиты информации | Технологии шифрования |

| Обучение по информационной безопасности | Интеграция систем и автоматизация | Практики построения шлюзов | Обзор современных протоколов | Мониторинг угроз |

| Управление правами доступа | Обеспечение информационной безопасности в организации | Инструменты анализа уязвимостей | Методики аудита систем | Обучение специалистов по безопасности |

| Создание шлюзов и интерфейсов | Обеспечение безопасности при масштабировании | Роль автоматизированных систем в управлении безопасностью | Практические кейсы по безопасности | Обзор лучших практик |

| Обучающие курсы и сертификации | Инструменты для анализа трафика | Реагирование на инциденты | Постоянное совершенствование систем | Индустриальные стандарты безопасности |