- Методы работы с утечками: как защитить свои данные и предотвратить нежелательные последствия

- Что такое утечка данных и почему она опасна?

- Почему важно своевременно реагировать?

- Основные методы защиты от утечек данных

- Использование надежных паролей и менеджеров паролей

- Шифрование данных и использование VPN

- Регулярные обновления программного обеспечения

- Обучение и повышение кибер-грамотности

- Мониторинг и анализ безопасности

- Практическое применение методов — кейсы и рекомендации

- Кейс 1: случай фишинга и защита

- Кейс 2: утечка через уязвимость сайта

- Вопрос и ответ

- Подробнее: 10 LSI запросов к статье

Методы работы с утечками: как защитить свои данные и предотвратить нежелательные последствия

В современном мире утечки информации стали неотъемлемой частью цифровой реальности. Каждое наше действие — будь то использование социальных сетей‚ онлайн-банкинга или просто регистрации на веб-сайтах — создает потенциальную угрозу для безопасности личных данных. В этой статье мы расскажем о том‚ какие методы существуют для борьбы с утечками‚ как их правильно применять и что сделать‚ чтобы минимизировать риски.

Что такое утечка данных и почему она опасна?

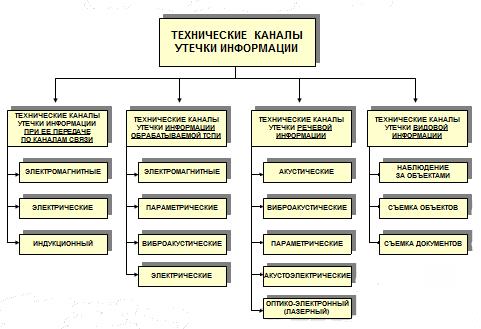

Утечка данных — это случайное или преднамеренное раскрытие конфиденциальной информации третьим лицам без согласия владельца. Она может произойти по разным причинам: уязвимости в программном обеспечении‚ атаки злоумышленников‚ человеческий фактор или системные сбои.

Последствия утечки могут быть очень серьезными. Среди них:

- использование личной информации для мошенничества;

- финансовые потери;

- репутационные риски;

- утрата доверия клиентов и партнеров.

Почему важно своевременно реагировать?

От скорости и эффективности наших действий напрямую зависит степень ущерба. Чем быстрее мы выявим угрозу и применим методы устранения‚ тем меньше пострадает наша репутация и имущество.

Основные методы защиты от утечек данных

Чтобы не допустить или свести к минимуму последствия утечек‚ необходимо использовать целый комплекс мер. Ниже мы подробно расскажем о наиболее эффективных способах.

Использование надежных паролей и менеджеров паролей

Пароли, это первая преграда для злоумышленников. Наши советы:

- Создавайте сложные уникальные пароли для каждого аккаунта.

- Меняйте пароли регулярно‚ особенно после хранения информации о них в облаке или при подозрениях на компрометацию.

- Используйте менеджеры паролей — специальные программы‚ которые хранят ваши пароли в зашифрованном виде и генерируют новые сложные комбинации.

| Тип пароля | Преимущество | Пример | Рекомендации | Инструменты |

|---|---|---|---|---|

| Сложный пароль | Защита от перебора | Y7#k8Lp$2s | Используйте смесь букв‚ цифр и специальных символов | LastPass‚ 1Password |

| Два фактора аутентификации | Дополнительный уровень безопасности | Код по SMS или через приложение | Обязательно включайте двухфакторную авторизацию на важных ресурсах | Google Authenticator‚ Authy |

Шифрование данных и использование VPN

Шифрование служит для защиты данных в процессе передачи и хранения. Благодаря ему‚ даже если злоумышленник получит доступ к информации‚ он не сможет ее прочитать.

Общие рекомендации:

- Используйте VPN, виртуальную приватную сеть‚ которая шифрует весь передаваемый трафик.

- Включайте HTTPS на сайтах‚ особенно при вводе личных данных.

- Шифруйте важные файлы и папки с помощью программ типа VeraCrypt или BitLocker.

Регулярные обновления программного обеспечения

Производители программ постоянно выпускают обновления‚ исправляющие уязвимости. Игнорирование этих обновлений делает наши системы уязвимыми для атак.

Что делать:

- Настройте автоматическое обновление операционной системы и программных компонентов.

- Следите за новостями и устанавливайте патчи по мере их выхода.

Обучение и повышение кибер-грамотности

Зачастую ключ к защите, это знания. Важно понимать‚ как работают мошеннические схемы‚ фишинг и социальная инженерия.

Мы рекомендуем:

- Обучать сотрудников и членов семьи основам информационной безопасности.

- Проводить тренинги по распознаванию фишинговых писем и подозрительных ссылок.

- Поддерживать внутриорганизационную культуру безопасности.

Мониторинг и анализ безопасности

Наконец‚ важно внедрять системы мониторинга событий безопасности. Они помогают обнаружить попытки несанкционированного доступа или утраченную информацию.

Как это реализовать:

- Настроить системы SIEM — сбор‚ анализ и корреляцию событий.

- Использовать инструменты мониторинга сетевого трафика.

- Проводить регулярные проверки журналов доступа.

| Метод | Описание | Преимущества | Недостатки | Рекомендуемый уровень защищенности |

|---|---|---|---|---|

| Шифрование | Защита данных в процессе передачи и хранения | Высокий уровень безопасности | Может потреблять ресурсы | Высокий |

| Двухфакторная аутентификация | Дополнительный уровень защиты входа | Повышенная безопасность | Может немного усложнить вход | Очень высокий |

| Обновления | Закрытие уязвимостей программного обеспечения | Защита от эксплойтов | Иногда требуют времени и внимания | Высокий |

Практическое применение методов — кейсы и рекомендации

Теперь‚ когда мы познакомились с теоретическими методами‚ расскажем о практических шагах и реальных ситуациях‚ когда именно выбранные меры помогли избежать потерь или обнаружить утечку в ранней стадии.

Кейс 1: случай фишинга и защита

Недавно наши коллеги получили электронное письмо‚ очень похожее на письмо от банка с просьбой подтвердить личные данные. Благодаря обучению и использованию многофакторной аутентификации злоумышленники не смогли завладеть аккаунтом. Помимо этого‚ мы внедрили фильтры для электронных сообщений‚ что помогло автоматически блокировать подобные фишинговые письма.

Кейс 2: утечка через уязвимость сайта

Обнаружили‚ что сайт организации содержит уязвимость‚ которая могла привести к утечке базы данных клиентов. Благодаря своевременному обновлению платформы‚ шифрованию данных и активному мониторингу угроз‚ мы смогли предотвратить возможный скандал и сохранить доверие клиентов.

Каждый из нас в наши дни — защитник своих данных. Следуя простым правилам‚ применяя описанные методы и постоянно повышая свою кибер-грамотность‚ мы можем значительно снизить риск утечек и обезопасить свою жизнь в цифровом пространстве.

«Безопасность, это не разовая акция‚ а постоянный процесс; Чем больше мы вкладываем усилий‚ тем надежнее защищены наши данные и репутация».

Вопрос и ответ

Вопрос: Какие самые важные шаги для начинающего в сфере информационной безопасности?

Ответ: Для начала необходимо обеспечить надежность паролей‚ регулярно обновлять программное обеспечение‚ использовать двухфакторную аутентификацию и обучаться основам киберграмотности. Важным моментом является также регулярный аудит своих систем и данных с целью выявления потенциальных угроз. Постоянное повышение уровня знаний и внимательность — ключ к защите ваших данных.

Подробнее: 10 LSI запросов к статье

Подробнее

| защита от утечек данных | методы работы с утечками | как предотвратить утечку данных | шифрование данных | использование менеджеров паролей |

| обновление программного обеспечения | важность кибер-грамотности | мониторинг безопасности | два фактора аутентификации | обучение пользователей |