- Методы работы с утечками: как защитить данные и повысить безопасность

- Что такое утечки данных и почему важно их своевременно обнаруживать

- Причины утечек данных

- Обнаружение утечек данных

- Инструменты и системы мониторинга

- Аналитика поведения пользователя

- Методы устранения утечек и минимизации последствий

- Базовые действия при обнаружении утечки

- Дополнительные меры для устранения угрозы

- Минимизация последствий и восстановление

- Профилактика утечек: как не допустить их появления

- Обучение сотрудников

- Технические меры защиты

- Организация политики безопасности

- Топ-10 LSI запросов к статье

Методы работы с утечками: как защитить данные и повысить безопасность

В современном мире информационная безопасность стала необходимостью для любой организации или частного пользователя․ Утечки данных могут нанести существенный вред, как в финансовом плане, так и в репутации․ Поэтому сегодня мы подробно расскажем о методах работы с утечками, о том, как своевременно обнаружить проблему и минимизировать возможные последствия․ Наша статья поможет вам понять, какие действия предпринять при обнаружении утечек, и как правильно организовать работу по их устранению․

Что такое утечки данных и почему важно их своевременно обнаруживать

Утечка данных — это несанкционированное раскрытие или доступ к конфиденциальной информации․ Чаще всего такие ситуации происходят вследствие хакерских атак, ошибок сотрудников, уязвимостей в программном обеспечении или неправильно настроенных систем безопасности․ В результате злоумышленники или случайные пользователи могут получить доступ к персональным данным клиентов, коммерческой тайне или внутренней документации․

Обнаружение утечек на ранних стадиях позволяет значительно снизить риски и минимизировать финансовые и репутационные потери․ Чем раньше мы узнаем о проблеме, тем быстрее сможем принять меры по ее устранению и предотвращению повторных случаев․

Причины утечек данных

- Ошибки человеческого фактора: неосторожное обращение с информацией, несанкционированное раскрытие паролей, неправильно настроенные доступы․

- Вредоносное ПО и взломы: использование вредоносных программ, эксплойтов, уязвимостей в программном обеспечении․

- Внутренние угрозы: недобросовестные сотрудники, у которых есть доступ к конфиденциальной информации․

- Нарушения политики безопасности: отсутствие или неправильная реализация мер защиты․

Все эти причины требуют системного подхода и постоянного контроля за состоянием информационной системы компании или личных данных․

Обнаружение утечек данных

Первый и самый важный шаг в методах работы с утечками — это их своевременное обнаружение․

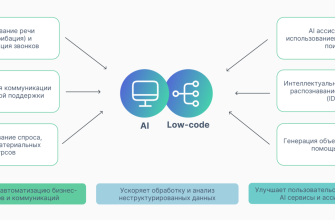

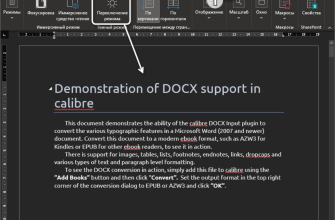

Современные технологии позволяют использовать автоматические системы мониторинга, которые работают 24/7 и могут обнаруживать несанкционированные действия, аномалии и подозрительную активность․ К основным методам выявления утечек относятся:

Инструменты и системы мониторинга

| Метод | Описание | Плюсы | Минусы |

|---|---|---|---|

| Sistemas SIEM | Централизованный сбор и анализ логов, корреляция событий для обнаружения инцидентов․ | Высокая точность, автоматизация, возможность аналитики․ | Высокая стоимость внедрения и обслуживания․ |

| IDS/IPS (Системы обнаружения и предотвращения вторжений) | Анализ сетевого трафика на предмет подозрительных действий․ | Реальное время, автоматическая блокировка угроз․ | Могут давать ложные срабатывания․ |

| Data Loss Prevention (DLP) | Программы контроля за передачей конфиденциальной информации․ | Фиксация попыток передачи данных за пределы компании․ | Может мешать обычной работе․ |

Аналитика поведения пользователя

Дополнительным методом обнаружения утечек является аналитика поведения пользователей (User Behavior Analytics)․ Эти системы собирают данные о действиях сотрудников и анализируют их на предмет необычных или подозрительных действий, таких как массовое скачивание данных или использование запрещенных ресурсов․

Этот метод помогает выявить внутренние угрозы и работает в связке с автоматическими системами мониторинга, улучшая эффективность обнаружения․

Методы устранения утечек и минимизации последствий

Обнаружив утечку, важно оперативно принять меры по ее устранению․ В этом разделе расскажем о проверенных методах устранения и снижении негативных последствий․

Базовые действия при обнаружении утечки

- Изоляция инцидента․ немедленно ограничьте доступ к затронутым системам или данным, чтобы предотвратить дальнейшее распространение информации․

- Анализ ситуации․ соберите и проанализируйте лог-файлы, чтобы выяснить масштаб утечки и пути её возникновения;

- Уведомление руководства и специалистов по безопасности․ немедленная коммуникация поможет скоординировать дальнейшие действия․

- Принятие временных мер защиты․ например, смена паролей, отключение уязвимых сервисов․

Дополнительные меры для устранения угрозы

- Обновление и патчинг систем․ своевременное исправление известных уязвимостей․

- Проведение обследования системы․ использование специальных сканеров на наличие скрытых уязвимостей․

- Полная проверка безопасности․ проведение аудита, тестов на проникновение․

- Усиление защиты: внедрение двухфакторной аутентификации, шифрование данных и резервное копирование․

Минимизация последствий и восстановление

| Меры | Описание |

|---|---|

| Обратная связь с клиентами | Информирование пострадавших сторон и предоставление рекомендаций по защите․ |

| Восстановление данных | Использование резервных копий для восстановления потерянной информации․ |

| Усиление системы безопасности | Внедрение новых средств защиты, обновление политики безопасности․ |

| Постоянный мониторинг | Запуск системы постоянного контроля для выявления новых угроз․ |

Профилактика утечек: как не допустить их появления

Самый лучший способ работы с утечками — это их профилактика․ Предотвратить проблему гораздо проще, чем исправлять ее последствия․ Для этого нужно придерживаться нескольких правил и внедрять действенные меры безопасности․

Обучение сотрудников

- Регулярные тренинги по безопасности: обучение сотрудников правилам обращения с конфиденциальной информацией․

- Инструктаж по реагированию: что делать при подозрительных ситуациях и утечках․

- Формирование культуры безопасности: поощрение ответственности и внимательности у персонала․

Технические меры защиты

- Шифрование данных, защита информации при хранении и передаче․

- Регулярное обновление ПО — устранение уязвимостей․

- Контроль доступа, минимизация прав и аудит доступов․

- Создание резервных копий, быстрое восстановление данных в случае утечки или аварии․

Организация политики безопасности

- Разработка и внедрение внутренних правил: описание процедур обработки и защиты данных․

- Ревизия и аудит: регулярное проведение проверок систем и политик безопасности․

- Контроль за выполнением правил: создание системы ответственности за нарушение политики․

Работа с утечками данных — это комплекс мероприятий, включающий раннее обнаружение, быстрые действия по устранению и профилактические меры․ Только системный подход, постоянный контроль и обучение сотрудников позволяют минимизировать риски и обеспечить безопасность информации․

Помните, что информационная безопасность — это не разовая акция, а постоянная забота․ Инвестиции в защиту данных оправданы, ведь они позволяют сохранить репутацию, избежать больших финансовых потерь и сохранить доверие клиентов и партнеров․

Вопрос: Какие основные методы обнаружения и устранения утечек данных существуют и как их правильно применять?

Ответ: Основные методы обнаружения утечек включают использование автоматических систем мониторинга, таких как системы SIEM, IDS/IPS, DLP и системы аналитики поведения пользователей․ Они позволяют вовремя выявить подозрительную активность и аномалии․ При обнаружении необходимо изолировать инцидент, провести анализ ситуации, уведомить ответственных и предпринять временные меры защиты, смену паролей, обновление программного обеспечения․ Восстановление данных осуществляется через резервные копии, а дальнейшие действия — усиление системы безопасности, проведение аудита и обучения персонала․ Эффективная профилактика включает обучение сотрудников, внедрение технических мер защиты и организацию политики безопасности․ Таким образом, системный и превентивный подход обеспечивает максимальную защиту информации․

Топ-10 LSI запросов к статье

Подробнее

| Защита от утечек | Обнаружение утечек данных | Методы устранения утечек | Профилактика утечек | Обучение безопасности |

|---|---|---|---|---|

| лучшие средства защиты данных | как обнаружить утечку данных | что делать при утечке данных | методы профилактики утечек | обучение персонала по информационной безопасности |

| антивирусные системы и защита | признаки утечки данных | примеры устранения уязвимостей | организация политики безопасности | регулярное обучение сотрудников безопасности |

| риски утечек в организациях | методы обнаружения угроз | что делать при кибератаке | советы по предотвращению утечек | лучшие практики информационной безопасности |