- Эффективные методы работы с утечками: как остановить проблему в её корне

- Что такое утечка информации и почему это опасно?

- Классификация утечек

- Проактивные подходы к выявлению утечек

- Мониторинг системы и журналирование

- Инструменты для мониторинга

- Обнаружение аномалий и поведенческий анализ

- Обратная связь и обучение персонала

- Практические методы устранения утечек

- Изоляция и ликвидация угрозы

- Шаги при ликвидации утечки

- Использование современных средств защиты

- Проактивные меры для предотвращения утечек в будущем

- Разработка политики безопасности

- Регулярные аудиты и тестирование уязвимостей

- Обеспечение резервного копирования и восстановления

- Использование современных технологий защиты

- Вопрос:

- Ответ:

Эффективные методы работы с утечками: как остановить проблему в её корне

В современном мире‚ где безопасность данных и информационных систем выходит на первый план‚ утечки информации становятся одной из наиболее острых проблем․ Каждая организация‚ будь то крупная корпорация‚ государственное учреждение или небольшой бизнес‚ сталкивается с риском утечек данных‚ которые могут нанести серьёзный урон репутации и финансовому положению․ Наша статья посвящена методам работы с утечками: как понять наличие проблемы‚ своевременно реагировать и минимизировать последствия․

Основной задачей любого специалиста по информационной безопасности или администратора является быстрота выявления и устранения утечек․ Но зачастую люди сталкиваются с вопросом: с чего начать? Какие методы наиболее эффективны и как правильно их применять? Сегодня мы разберем эти вопросы подробно‚ опираясь на практический опыт и проверенные инструменты․

Что такое утечка информации и почему это опасно?

Под утечкой информации понимается любой случай несанкционированного доступа или раскрытия данных‚ которые должны быть защищены․ Это могут быть персональные данные клиентов‚ служебные секреты‚ финансовая информация или иная конфиденциальная информация․

Опасность утечек заключается не только в прямых потерях — например‚ финансовых штрафах или потере клиентов‚, но и в долгосрочных последствиях: уроне репутации‚ потере доверия и необходимости тратить ресурсы на восстановление уровня безопасности․

Классификация утечек

| Тип утечки | Описание | Примеры |

|---|---|---|

| Внутренняя | Происходит по вине сотрудников или по техническим сбоям внутри организации; | Ошибка сотрудника‚ недосмотр в системе‚ некорректные настройки |

| Внешняя | Связана с действиями злоумышленников или внешних атак․ | Хакерские атаки‚ фишинг‚ вредоносное ПО |

| Целенаправленная | Нацелена на получение конкретных данных | Шпионаж‚ перехват критической информации |

| Непреднамеренная | Происходит по ошибке или недосмотру․ | Отправка письма с конфиденциальной информацией не тому адресату |

Проактивные подходы к выявлению утечек

Самое важное в работе с утечками, своевременное обнаружение․ Чем раньше мы замечаем проблему‚ тем проще предотвратить её масштабы; Какие методы позволяют выявлять утечки на ранних стадиях?

Мониторинг системы и журналирование

Регулярное отслеживание логов и событий помогает выявлять аномалии․ Автоматизированные системы мониторинга способны сразу сигнализировать о подозрительных действиях‚ таких как необычные входы‚ скачки трафика или неожиданные скачки в использовании ресурсов․

Инструменты для мониторинга

- SIEM-системы (Security Information and Event Management): позволяют собирать и анализировать журналы в реальном времени․

- IDS/IPS (Intrusion Detection System / Intrusion Prevention System): системы обнаружения и предотвращения вторжений․

- Аналитика пользовательских действий: системы‚ отслеживающие поведение сотрудников и выявляющие подозрительную активность․

Обнаружение аномалий и поведенческий анализ

Использование методов поведенческого анализа помогает выявлять отклонения от обычных сценариев использования системы․ Современные решения способны автоматически находить тревожные признаки — будь то необычное время входа‚ попытки доступа к запрещенным данным или изменение настроек безопасности․

Обратная связь и обучение персонала

Обучение сотрудников правильным действиям в случае обнаружения подозрительных событий, важная часть профилактики утечек․ Нередко именно человеческий фактор становится причиной крупных проблем․ Создание культуры безопасности‚ проведение тренингов и инструктажей позволяют снизить вероятность ошибок․

Практические методы устранения утечек

Обнаружение — только первый шаг․ Важнейшим этапом является устранение источника утечки и предотвращение повторных случаев․ Какие методы позволяют быстро и эффективно предотвратить распространение утечки?

Изоляция и ликвидация угрозы

Первое‚ что необходимо сделать — изолировать зараженные или уязвимые системы‚ отключить доступ к проблемным данным․ В большинстве случаев это позволяет остановить дальнейшее распространение уязвимостей и сохранить остальные ресурсы․

Шаги при ликвидации утечки

- Определение источника утечки: анализ логов‚ выявление способа проникновения․

- Отключение уязвимой системы или сервиса: немедленное прекращение работы․

- Обновление и исправление уязвимостей: установка патчей или изменение конфигураций․

- Проведение аудита и контроля: чтобы убедиться в отсутствии скрытых следов злоумышленников․

Использование современных средств защиты

| Инструмент | Описание | Задачи |

|---|---|---|

| Брандмауэры | Фильтрация входящего и исходящего трафика | Блокировка несанкционированных соединений |

| Антивирусные и антишпионские программы | Обнаружение и удаление вредоносного ПО | Защита от вредоносных программ |

| Шифрование данных | Обеспечение конфиденциальности информации | Защита данных на этапе хранения и передачи |

| Двухфакторная аутентификация | Улучшение контроля доступа | Минимизация риска компрометации учетных данных |

Проактивные меры для предотвращения утечек в будущем

Лучшей стратегией является активная профилактика․ Внедрение систем защиты и постоянное совершенствование мер безопасности позволяют минимизировать шанс повторных утечек․ Какие меры стоит обязательно внедрять?

Разработка политики безопасности

Создайте четкие инструкции и регламенты по работе с конфиденциальной информацией․ Обучите сотрудников и контролируйте соблюдение правил․

Регулярные аудиты и тестирование уязвимостей

Проводите периодические проверки систем на предмет возможных уязвимостей․ Используйте красные команды для имитации атаки и определения слабых мест;

Обеспечение резервного копирования и восстановления

Настраивайте автоматические бэкапы и проверяйте возможность быстрого восстановления данных в случае инцидента․

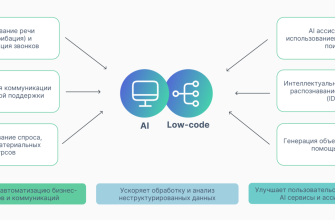

Использование современных технологий защиты

Инвестиции в новые системы и технологии‚ такие как блокчейн‚ машинное обучение и искусственный интеллект‚ позволяют ещё эффективнее выявлять и предотвращать утечки․

Работа с утечками — это не только реакция на уже произошедшие инциденты‚ это стратегия превентивных мер‚ которая должна быть частью общей политики безопасности․ Постоянное обучение‚ внедрение технологий и соблюдение правил позволяют снизить риски до минимума и обеспечить безопасность данных компании и её клиентов․

Вопрос:

Что важнее: своевременное обнаружение утечки или её быстрое устранение?

Ответ:

Оба эти аспекта критически важны для минимизации последствий․ Своевременное обнаружение даёт возможность начать реагировать на проблему максимально быстро‚ что ограничивает масштаб повреждений․ Быстрое устранение же помогает остановить распространение уязвимости и защитить остальные системы․ Идеально‚ если организация вооружена системами автоматического обнаружения и реагирования‚ что позволяет одновременно ускорять оба процесса и сокращать время реагирования․

Подробнее

| методы предотвращения утечек | мониторинг безопасности | работа с инцидентами информационной безопасности | инструменты обнаружения утечек | анализ уязвимостей |

| защита данных при передаче | скрытые угрозы сети | примеры утечек данных | учет пользовательской активности | стратегии минимизации уязвимостей |

| тестирование на проникновение | системы предотвращения утечек | обучение сотрудников безопасности | автоматизация реагирования | программное обеспечение для защиты данных |

| риск-менеджмент и безопасность информации | комплаенс и стандарты безопасности | план действий при утечках | превентивные меры в ИБ | облачные решения для защиты данных |

| автоматическая защита и мониторинг | кейсы утечек и уроки | устранение уязвимостей в системах | зашифрованная передача данных | стратегии обучения персонала безопасности |